Ketika kita berbicara tentang keamanan dan privasi, ada beberapa pertimbangan.Salah satu yang terbesar adalah apakah perangkat lunak yang Anda gunakan untuk mengakses internet aman atau tidak.Dengan ekstensi, Anda mungkin juga ingin mempertimbangkan bagaimana situs web yang Anda kunjungi menggunakan informasi Anda.

Tiga alat muncul di benak Anda saat mempertimbangkan untuk mengatasi masalah ini: browser dan jaringan Tor yang berfokus pada privasi dan anonimitas, Proyek Internet Tak Terlihat (I2P), dan yang paling umum dikenal, VPN.

Tetapi bagaimana cara kerja alat privasi online ini, dan mana yang harus Anda gunakan untuk melindungi privasi online Anda?

Daftar isi

Tor

Nama”Tor” berasal dari nama proyek perangkat lunak asli: The Onion Router.Perangkat lunak Tor mengarahkan lalu lintas web melalui sistem node relai yang saling berhubungan di seluruh dunia.Ini dikenal sebagai”perutean bawang” karena data Anda melewati banyak lapisan, dan situs web di jaringan Tor dikenal sebagai situs bawang.

Selain lapisan, Tor mengenkripsi semua lalu lintas jaringan, termasuk alamat IP node berikutnya.Data terenkripsi melewati beberapa relai yang dipilih secara acak, dengan hanya satu lapisan yang berisi alamat IP untuk node berikut yang didekripsi selama transit.

Node relai terakhir mendekripsi seluruh paket, mengirimkan data ke tujuan akhirnya tanpa mengungkapkan alamat IP sumber di titik mana pun.

Bagaimana Anda Menggunakan Tor?

Tor Browser adalah cara termudah untuk menggunakan perangkat lunak Tor.Unduh dan instal browser seperti yang Anda lakukan pada perangkat lunak lainnya.Pengaturan akan berlanjut setelah Anda membuka Tor Browser untuk pertama kalinya.Kemudian Anda browsing seperti biasa.Ini akan sedikit lebih lambat dari biasanya—mengirim data melalui beberapa relai membutuhkan waktu.Tor tidak sama dengan browser lain dengan fitur privasi bawaan;itu seluruh jaringan.

Mengapa Anda Harus Menggunakan Tor?

Tor Browser mengenkripsi semua transmisi data.Dengan demikian, sejumlah besar orang menggunakannya: penjahat, jurnalis, peretas/cracker, penegak hukum (untuk melindungi komunikasi dan menyelesaikan kejahatan), lembaga pemerintah, dan banyak lagi.Faktanya, Tor memulai kehidupan sebagai proyek Penelitian Angkatan Laut AS dan DARPA.

Tor Browser juga merupakan salah satu rute paling langsung ke web gelap (jangan disamakan dengan web dalam).Web gelap adalah apa yang disebut”perut gelap” dari web biasa (terkadang disebut sebagai”permukaan”) yang kita jelajahi setiap hari.Setiap kali Anda mendengar cerita tentang pasar online yang menjual zat dan barang terlarang, mereka berbicara tentang situs yang dihosting di dark net.

Tapi Tor bukan hanya tentang pasar rahasia yang gila dan komunikasi rahasia.Anda dapat menggunakannya untuk hal-hal”normal” lainnya seperti menjelajahi Facebook.Misalnya, maskapai penerbangan menggunakan algoritme rumit untuk mengawasi minat penerbangan mereka, menyesuaikan harga dengan permintaan.Terus kunjungi situs yang sama, menggunakan IP yang sama, dan maskapai tahu Anda tertarik—tetapi biasanya harganya naik.Periksa penerbangan yang sama menggunakan Tor Browser, dan Anda dapat menemukan beberapa diskon menarik.

Akankah Tor Melindungi Privasi Anda?

Ya, untuk sebagian besar pengguna.Desain Tor melindungi privasi dari bawah ke atas.Jika Anda hanya menggunakan Tor Browser untuk menjelajahi web gelap, Anda tidak akan memberi tahu siapa pun.Namun, banyak pendukung privasi menganggap jaringan Tor telah disusupi.Program Badan Keamanan Nasional (NSA) XKeyscore mencatat semua orang yang mengunjungi halaman web Tor dan mengunduh Tor Browser.Lebih jauh lagi, mereka menggolongkan mereka yang mengunduh dan menginstalnya sebagai”ekstremis potensial.”

Jadi, ya, maaf, Anda ada dalam daftar sekarang.(Mereka berpikiran sama dengan mereka yang menggunakan Linux, jadi jangan terlalu khawatir.)

Tor hanya mengenkripsi data yang dikirim dan diterima di dalam Tor Browser (atau browser lain yang menggunakan perangkat lunak Tor).Itu tidak mengenkripsi aktivitas jaringan untuk seluruh sistem Anda.

Untuk informasi lebih lanjut tentang Tor, lihat cara menghindari node keluar Tor yang disusupi.

I2P

Proyek Internet Tak Terlihat (I2P) adalah protokol perutean bawang putih.Ini adalah varian dari protokol perutean bawang yang digunakan oleh Tor.

I2P adalah”jaringan hamparan anonim”.Protokol perutean bawang putih mengenkripsi banyak pesan untuk mempersulit analisis lalu lintas data, sekaligus meningkatkan kecepatan lalu lintas jaringan.Perutean bawang putih mengambil namanya dari bawang putih yang sebenarnya.Setiap pesan adalah”cengkeh bawang putih,” dengan seluruh bundel terenkripsi mewakili”bohlam.”Setiap pesan terenkripsi memiliki instruksi pengiriman spesifiknya sendiri, dan setiap titik akhir berfungsi sebagai pengidentifikasi kriptografi (baca salah satu dari sepasang kunci publik).

Setiap klien (router) I2P membangun serangkaian”terowongan” koneksi masuk dan keluar—jaringan peer-to-peer (P2P) langsung.Perbedaan utama antara I2P dan jaringan P2P lain yang Anda gunakan adalah pemilihan panjang terowongan individual.Panjang terowongan merupakan faktor dalam anonimitas, latensi, dan throughput pribadi dan merupakan bagian dari model ancaman rekan individu.

Hasilnya adalah jumlah terkecil dari rekan-rekan yang mungkin menyampaikan pesan menurut model ancaman pengirim dan penerima masing-masing rekan.

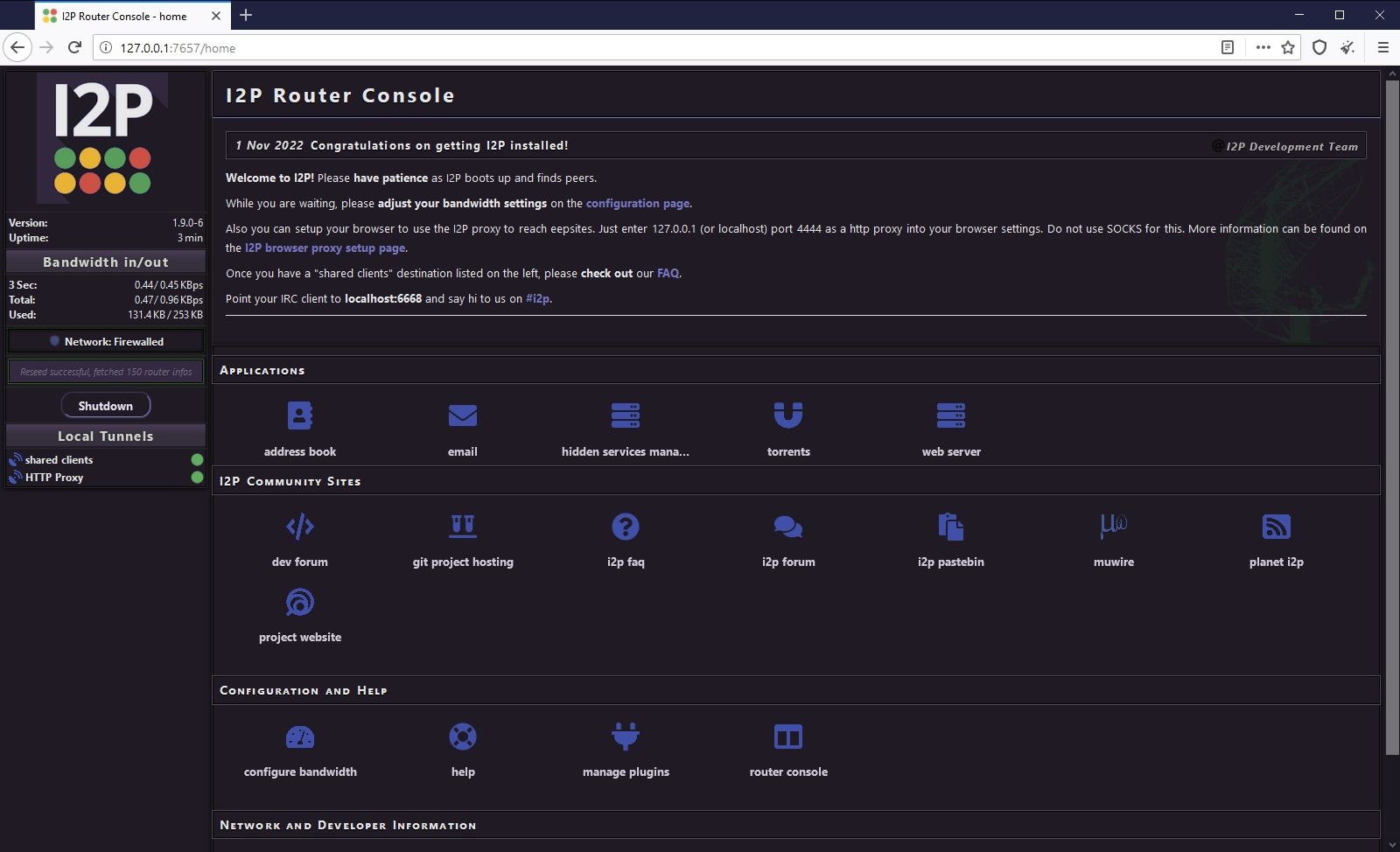

Bagaimana Cara Menggunakan I2P?

Sekarang ada dua metode untuk menggunakan I2P.

Cara pertama menggunakan I2P adalah mengunduh dan menginstal paket instalasi resmi.Setelah terinstal, cari dan buka Start I2P (restartable) di menu Start Anda.Ini akan membuka halaman web yang dihosting secara lokal, yaitu Konsol Router I2P, atau dengan kata lain, router virtual yang digunakan untuk mempertahankan koneksi I2P Anda.Anda juga akan melihat jendela perintah Layanan I2P—abaikan ini dan biarkan berjalan di latar belakang.

Metode kedua adalah mengunduh dan menginstal Bundel Instalasi Mudah all-in-one terbaru untuk Windows (Beta), tersedia di situs web yang sama dengan paket instalasi resmi.Perbedaan utama antara keduanya adalah Easy Install Bundle membuat profil I2P di Mozilla Firefox atau Tor Browser (yang juga merupakan versi Firefox) agar mudah digunakan.Setelah mengunduh dan menginstal paket, ikuti petunjuk di layar untuk menyelesaikan konfigurasi Easy Install Bundle, dan Anda akan tiba di Konsol Router I2P.

Dalam kedua kasus tersebut, layanan I2P memerlukan waktu beberapa menit untuk aktif dan berjalan, terutama selama boot pertama.Luangkan waktu untuk mengkonfigurasi pengaturan bandwidth Anda.

I2P memungkinkan pengguna membuat dan menghosting situs web tersembunyi, yang dikenal sebagai”eepsites”.Jika Anda ingin mengakses eepsite, Anda harus mengatur browser Anda untuk menggunakan proxy I2P tertentu.Detail konfigurasi proxy I2P memberikan lebih banyak informasi, ditambah langkah-langkah tambahan untuk menggunakan I2P dengan browser berbasis Chromium (seperti Chrome atau Microsoft Edge).

Mengapa Anda Harus Menggunakan I2P?

I2P dan Tor menawarkan pengalaman menjelajah yang serupa untuk sebagian besar.Tergantung pada konfigurasi bandwidth I2P Anda, ini mungkin sedikit lebih cepat daripada Tor Browser dan berjalan dari kenyamanan browser Anda yang ada.I2P menghosting banyak layanan tersembunyi, beberapa di antaranya lebih cepat daripada yang setara dengan Tor, yang merupakan nilai tambah besar jika Anda frustrasi dengan jaringan Tor.Namun, jumlah layanan I2P telah menurun selama bertahun-tahun dibandingkan dengan Tor.

I2P berjalan bersama koneksi internet biasa Anda, mengenkripsi lalu lintas browser Anda.Namun, I2P bukanlah alat terbaik untuk menjelajahi web terbuka secara anonim.Jumlah outproxies yang terbatas (di mana lalu lintas Anda bergabung kembali dengan lalu lintas internet”biasa”) berarti kurang anonim saat digunakan dengan cara ini.

Apakah I2P Melindungi Privasi Anda?

Singkatnya, ya.Ini akan melindungi privasi Anda kecuali Anda menggunakannya untuk browsing web biasa.Dan bahkan kemudian, dibutuhkan sumber daya yang signifikan untuk mengisolasi lalu lintas web Anda.I2P menggunakan model P2P terdistribusi untuk memastikan pengumpulan data, pengumpulan statistik, dan tinjauan jaringan sulit diselesaikan.Selain itu, protokol perutean bawang putih mengenkripsi banyak pesan, membuatnya jauh lebih sulit untuk melakukan analisis lalu lintas.

Terowongan I2P yang kita diskusikan sebelumnya adalah satu arah: data hanya mengalir satu arah.Satu terowongan masuk, satu terowongan keluar.Ini saja memberikan anonimitas yang lebih besar untuk semua rekan.

I2P hanya mengenkripsi data yang dikirim dan diterima melalui browser yang dikonfigurasi.Seperti Tor, itu tidak mengenkripsi aktivitas jaringan untuk seluruh sistem Anda.

VPN

Akhirnya, kami memiliki Virtual Private Network (VPN).VPN bekerja secara berbeda untuk Tor dan I2P.Alih-alih hanya berfokus pada enkripsi lalu lintas browser, VPN mengenkripsi semua lalu lintas jaringan yang masuk dan keluar.Dalam hal itu, ia menawarkan kepada pengguna biasa rute yang mudah untuk melindungi data mereka, tetapi ada beberapa peringatan yang akan kami jelajahi sebentar lagi.

Cara Kerja VPN

Biasanya, saat Anda mengirim permintaan (mis., klik tautan di browser web Anda atau jalankan Skype untuk panggilan video), permintaan Anda akan melakukan ping ke server yang menyimpan data tertentu, dan permintaan tersebut kembali kepada Anda.Sambungan data mungkin tidak aman, dan siapa pun dengan pengetahuan komputer yang cukup berpotensi dapat mengaksesnya (terutama jika menggunakan HTTP standar daripada HTTPS).

VPN terhubung ke server (atau server) milik pribadi yang telah ditentukan sebelumnya, membuat koneksi langsung yang disebut”terowongan” (meskipun dengan meningkatnya penggunaan VPN, istilah ini tidak sering terlihat).Koneksi langsung antara sistem Anda dan server VPN dienkripsi, seperti halnya semua data Anda.

VPN diakses melalui klien yang akan Anda instal di komputer Anda.Mayoritas VPN menggunakan kriptografi kunci publik.Saat Anda membuka klien VPN dan masuk dengan kredensial Anda, itu menukar kunci publik, mengonfirmasi koneksi dan melindungi lalu lintas jaringan Anda.

Mengapa Anda Harus Menggunakan VPN?

VPN mengenkripsi lalu lintas jaringan Anda.Jadi segala sesuatu yang melibatkan koneksi internet di sistem Anda lebih aman dari pengintaian.Ada lonjakan besar dalam popularitas VPN juga.Mereka berguna untuk:

- Mengamankan data Anda pada koneksi Wi-Fi publik.

- Mengakses konten yang dibatasi wilayah.

- Lapisan keamanan tambahan saat mengakses informasi sensitif.

- Melindungi privasi Anda dari pemerintah atau lembaga invasif lainnya.

Akankah VPN Melindungi Privasi Anda

Ya, VPN akan melindungi privasi Anda, tetapi inilah peringatan yang saya singgung sebelumnya.Seperti kebanyakan hal, Anda membayar untuk apa yang Anda dapatkan.Ada banyak penyedia VPN gratis, tetapi mereka tidak selalu melindungi Anda selengkap yang Anda pikirkan.

Misalnya, banyak penyedia VPN gratis menyimpan log semua pengguna dan lalu lintas internet mereka.Jadi sementara data terenkripsi aman masuk dan keluar dari komputer Anda, dan ke dan dari server mereka, masih ada catatan tentang apa yang telah Anda lakukan.Dan sementara sebagian besar penyedia VPN tidak akan menyerahkan Anda kepada pihak berwenang, mereka secara hukum berkewajiban untuk menyerahkan apa yang mereka ketahui jika diberikan panggilan pengadilan, dan jujur saja, itu Anda atau mereka.VPN tanpa log memang ada, tetapi Anda harus menaruh banyak kepercayaan pada layanan yang memiliki akses lengkap ke semua data masuk dan keluar di komputer Anda.

VPN adalah cara mudah untuk mendapatkan kembali privasi tanpa harus mengubah dari peramban biasa atau mengubah kebiasaan menjelajah umum dan penggunaan internet terlalu banyak.Jika Anda mempertimbangkan opsi ini, Anda mungkin juga mempertimbangkan untuk menggunakan sakelar pemutus VPN.

Tor vs. I2P vs. VPN: Manakah yang Terbaik untuk Privasi?

Jika Anda ingin penjelajahan super-pribadi, akses ke situs bawang dan darkweb, dan tidak keberatan sedikit penurunan kecepatan internet, pilih Tor.

Jika Anda menginginkan akses super-pribadi ke layanan tersembunyi dan alat perpesanan di seluruh jaringan rekan yang terdistribusi, dan masih tidak keberatan sedikit penurunan kecepatan internet, pilih I2P (meskipun memiliki lebih sedikit situs dan layanan daripada Tor sebagaiutuh).

Terakhir, jika Anda ingin mengenkripsi semua lalu lintas jaringan masuk dan keluar dan benar-benar tidak keberatan dengan sedikit penurunan kecepatan internet, pilih VPN.

Kredit Gambar: ImageFlow/Shutterstock