ربما استخدمت شبكة Wi-Fi المجانية في متجر كتب أو مقهى للعمل في مشروع من قبل.ثيريس حرج في ذلك.أنت عميل يدفع الثمن ويجب أن تتمتع بوسائل الراحة المقدمة لك.ومع ذلك ، فإن Wardriving يجعل الاتصال بشبكة Wi-Fi العامة لعبة كرة أخرى.

جدول المحتويات

ما المقصود بالسيارات بالضبط؟

بدأ Wardriving كممارسة حيث يقود الناس سياراتهم أثناء البحث عن شبكات لاسلكية مفتوحة.

لا حرج في القيادة في جميع أنحاء المدينة ، والبحث عن مكان لاستخدام شبكة Wi-Fi في سيارتك دون الحاجة إلى الدخول. كان هذا معيارًا يعود إلى عام 1996 – على الرغم من أنه كان يطلق عليه اسم Wardialling backومن بعد.ومع ذلك ، فقد أصبح التجريد مصدر قلق للأمن السيبراني لأن المتسللين يمكنهم استغلال نقاط الضعف الكامنة في الشبكات اللاسلكية غير الآمنة.

اليوم ، يمكن للمهاجم الذي يتحرك في السيارة أتمتة الأجهزة والبرامج للعثور على شبكات Wi-Fi غير آمنة ، وتعيين مواقع الشبكات المعرضة للخطر ، والاطلاع على الأجهزة المتصلة بالشبكة.بعد ذلك ، يمكنهم بيع أو مشاركة البيانات التي تم الحصول عليها من الهجوم مع الأفراد الذين يمكنهم استخدامها لأغراض ضارة مثل سرقة الهوية.

هل Wardriving قانوني؟

هذا يعتمد.القيادة والبحث عن شبكات مجانية/غير آمنة ، ملاحظة ، وحتى الاتصال بهذه الشبكات ليس أمرًا غير قانوني ، في حد ذاته ، بناءً على السابقة القانونية في State v. Allen.

الجوهر: طلب ألين أرقام هواتف حراسة للعثور على تلك المستخدمة في أجهزة المودم عندما عثر على عدة أرقام خاصة تابعة لشركة تابعة لشركة AT&T.اكتشفت الشركة الأمر وأخذته إلى المحكمة.قضت المحكمة العليا في كانساس بأن ألين لم يحاول الوصول إلى شبكة الشركة ولم يتسبب في ضرر بممتلكات الشركة.

بشكل عام ، يصبح الحجب غير قانوني عندما يقوم شخص ما بتثبيت برامج ضارة لشن هجمات وسيط على الشبكات المفتوحة.علاوة على ذلك ، يعتبر هذا الفعل غير قانوني عندما يتجاوز السائق بروتوكولات الأمان على شبكة مؤمنة.ستنجم مسؤوليات جنائية إضافية عن هجمات التجريد التي تؤدي إلى سرقة الهوية وسرقة البيانات وأشكال أخرى من الهجمات الإلكترونية التي تؤدي إلى خسارة شخصية أو مالية.

أدوات يستخدمها الهاكرز في القيادة

يتعين على الحراس التركيز على قيادة السيارة والتأكد من عدم تركهم للطريق – حيث يتعارض وقوف السيارات أو البقاء في منطقة لفترة طويلة جدًا مع القاعدة الأساسية في كتب قواعد الهجوم الإلكتروني.على هذا النحو ، عادةً ما يستخدم الحراس مزيجًا من الأجهزة والبرامج الآلية لتنفيذ أعمال القيادة.

عادةً ما يكون برنامج الحراسة عبارة عن أداة لاكتشاف الشبكة تسجل معلومات حول الشبكة.تشمل الأمثلة Kismet و WiFi-Where.غالبًا ما يستخدم Wardrivers هذه الأدوات جنبًا إلى جنب مع قواعد البيانات المخصصة مثل WiGLE.تقوم قواعد البيانات هذه بأرشفة المعلومات حول الشبكات المكتشفة ، من إحداثيات GPS إلى SSID وعنوان MAC ونوع التشفير.

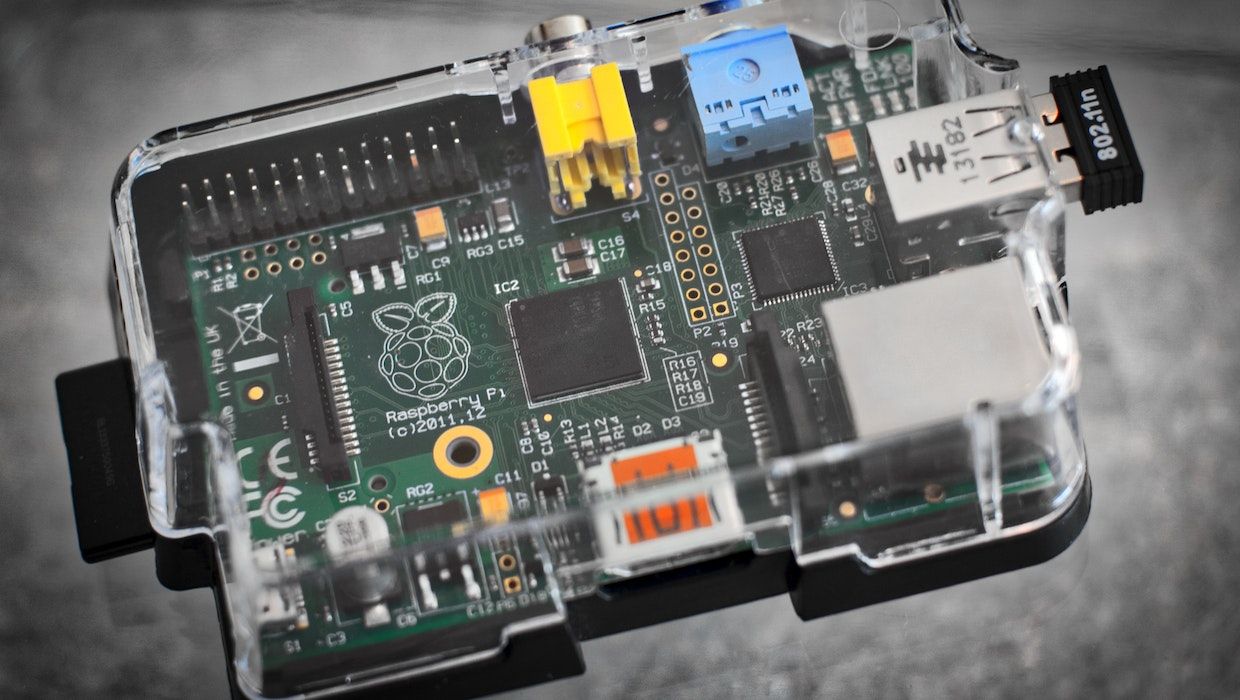

وفي الوقت نفسه ، فإن الأجهزة الأساسية للتجول هي الهوائيات المعدلة لتحديد الشبكات الضعيفة دون الاقتراب من جهاز التوجيه ، على سبيل المثال.يستخدم المتسللون أيضًا أجهزة Raspberry Pi و GPS لزيادة دقة إعداد القيادة الخاصة بهم.

كيف تحمي نفسك من التجديف

يشكل التنقل في القيادة تهديدًا كبيرًا لخصوصيتك الشخصية وأمن الإنترنت.اذا كيف يمكنك حماية نفسك؟

تنشيط أمان Wi-Fi

تأتي معظم أجهزة التوجيه الجديدة بأسماء مستخدمين وكلمات مرور افتراضية.سيكون اسم جهاز التوجيه أيضًا افتراضيًا – اسم الجهاز وطرازه.يجب عليك تغيير هذه التكوينات الافتراضية لأن الوصول إلى هذه التفاصيل سهل للغاية.على سبيل المثال ، يمكن أن يوفر البحث في محركات البحث السيبرانية مثل Shodan للمتسلل كل ما يحتاجه للوصول إلى شبكة منزلك أو مكتبك.

سترى كيفية تغيير إعدادات جهاز التوجيه في دليل الجهاز.سيكون لدى الشركة المصنعة أيضًا نسخة عبر الإنترنت إذا فقدت الدليل – نعلم أنه لا يوجد أحد يحتفظ بها حقًا.

بمجرد الوصول إلى لوحة تحكم مشرف جهاز التوجيه ، فإن أول أمر في النشاط التجاري هو تغيير اسم المستخدم وكلمة المرور.على الرغم من أن اسم المستخدم الخاص بك يمكن أن يكون إلى حد كبير ما تريد ، يجب أن تكون كلمة مرورك عبارة عن مزيج من الأحرف الأبجدية الرقمية لتمنحك أقوى أمان.

إعداد شبكة Wi-Fi للضيوف

تسمح معظم أجهزة التوجيه الحديثة للمستخدمين بإعداد شبكات Wi-Fi للضيوف.بهذه الطريقة ، يمكنك مشاركة اتصالك بالإنترنت مع الأصدقاء والغرباء مع تقليل التعرض لهجمات الحراسة والرجل في الوسط.يجب عليك التحقق من دليل جهاز التوجيه الخاص بك لمعرفة كيفية إعداد شبكات الضيف.

بشكل عام ، سيكون هذا الإعداد في قسم Wi-Fi بلوحة الإدارة.وإذا كنت تواجه مشكلة في إعداده ، فابحث عن اسم طراز جهاز التوجيه الخاص بك +”شبكة الضيف” على Google.يجب أن تحصل على نتائج بحث مفيدة أو حتى مقاطع فيديو تعليمية مفيدة.

فكر في شبكة Wi-Fi للضيوف على أنها تحتوي على حمام للزائر.أنت تقلل من خطر الإصابة بمرض (في هذه الحالة ، البرامج الضارة) ، ورؤية الأشياء القبيحة ، والقتال المربك عندما يكون الحمام مشغولاً.

إيقاف تشغيل جهاز التوجيه أثناء الجلسات غير النشطة

يمكن لكلمات المرور أن تقطع شوطًا طويلاً.اختراق شبكة Wi-Fi آمنة أمر ممكن للمتسلل باستخدام الأدوات المناسبة واندفاع العزم.أثناء وجودك في لوحة المشرف ، ضع في اعتبارك تعيين جهاز التوجيه الخاص بك ليغلق تلقائيًا بعد فترة محددة إذا لم تكن هناك أجهزة متصلة به.بهذه الطريقة ، جهاز التوجيه الخاص بك ليس بطة ثابتة لمخترق مصمم وذو حيلة.

بالتأكيد ، قد يكون عبور الغرفة أو صعود الدرج للوصول إلى جهاز التوجيه أمرًا مؤلمًا في بعض الأحيان.ومع ذلك ، فإن الأمر يستحق الشعور بعدم الراحة الطفيف ، بالنظر إلى البيانات التي يمكن للقراصنة سرقتها إذا اقتحموا شبكتك المنزلية.على سبيل المثال ، قد يقوم أحد المتطفلين على شبكتك بتثبيت برامج ضارة لسرقة معلومات بطاقتك الائتمانية أو التفاصيل المصرفية أو غيرها من البيانات الحساسة.

إعداد جدار حماية لشبكتك

جدار الحماية هو عامل تصفية للبيانات التي تغادر وتدخل إلى الكمبيوتر ، وخاصة الاتصالات الواردة.من السهل جدًا إعداد جدار ناري ، ولا يتعين عليك فهم التفاصيل الدقيقة لكيفية عمله.يجب أن يكون جدار حماية البرامج الموجود على جهاز الكمبيوتر الخاص بك كافيًا ؛لست بحاجة إلى جدار حماية للأجهزة لجهاز التوجيه المنزلي.

يعد Windows Defender خيارًا جيدًا لأجهزة الكمبيوتر التي تعمل بنظام Windows ، ويحتوي macOS أيضًا على جدار حماية مضمن لمنع الوصول غير المصرح به إلى شبكتك.لست بحاجة إلى جدار ناري لنظام التشغيل Linux نظرًا لطريقة عمل نظام التشغيل.لست مضطرًا إلى التفكير في جدار ناري لنظام Android إلا إذا كنت مستخدمًا قويًا.

تشفير الكمبيوتر

بالإضافة إلى التدابير المذكورة أعلاه ، يجب أن تفكر في تشفير الجهاز ، خاصة إذا كنت تستخدم شبكة Wi-Fi عامة مجانية كثيرًا.يحمي التشفير ملفاتك حتى لا يتمكن طرف ثالث من قراءتها حتى إذا حصلوا عليها.

يمكنك إعداد تشفير من الدرجة العسكرية على جهاز الكمبيوتر الذي يعمل بنظام التشغيل Windows في غضون ساعتين ، ولكن هذا بالنسبة للبيانات المحلية.يجب أن تفكر في تشفير الملفات السحابية أيضًا.هناك عدة خيارات لتشفير الملفات السحابية.يجب عليك أيضًا التفكير في استخدام VPN لجعل أنشطتك عبر الإنترنت خاصة.

استخدم MFA في حساباتك عبر الإنترنت

على الرغم من أن البيانات المحلية الموجودة على جهاز الكمبيوتر الخاص بك قد لا تكون ذات قيمة للمتسللين ، فإن الوصول إلى حسابك عبر الإنترنت يعد بمثابة جائزة مرغوبة.يمكن أن يساعد الوصول إلى حساب واحد ، على سبيل المثال حساب Google أو البريد الإلكتروني ، المتسلل في اختطاف عدة حسابات أخرى.على سبيل المثال ، قد يستخدمه المتسلل الذي لديه حق الوصول إلى بريدك الإلكتروني لإعادة تعيين كلمات المرور إلى حسابك ، ويتحكم بشكل أساسي في هويتك.

تتمتع المنصات عبر الإنترنت بالأمان وصولاً إلى درجة عالية من الإعجاب ، ولكن لا يزال لديك بعض المسؤولية.لذلك ، بالنسبة للمبتدئين ، فكر في تمكين المصادقة متعددة العوامل على حساباتك عبر الإنترنت.

يجب أيضًا تبديل كلمات المرور إلى حسابك.يعد استخدام نفس كلمة المرور مرتين أمرًا سيئًا.ومع ذلك ، نتفق على أنه من الصعب حقًا تتبع كلمات المرور لمئات الحسابات.في الواقع ، يعد التعب من كلمة المرور أمرًا حقيقيًا.لهذا السبب نوصي باستخدام مدير كلمات المرور لإنشاء كلمات مرور فريدة وآمنة وحفظها.

حافظ على تحديث أجهزتك

تعمل تحديثات أمان جهازك على تصحيح الثغرات الأمنية التي يمكن للقراصنة استخدامها لاختراق اتصالك.لذلك ، يجب عليك البحث بانتظام عن تحديثات الأمان وتنزيلها وتثبيتها على أجهزتك بمجرد توفرها.إلى جانب جهاز التوجيه الخاص بك ، تنطبق هذه القاعدة الأساسية أيضًا على جهاز الكمبيوتر والهاتف والساعة الذكية.

من الأفضل تجنب جعل نفسك هدفًا

يجب أن يكون الاتصال بشبكة Wi-Fi مجانية على ما يرام إذا كان أمان جهازك مشددًا ، ولكن لا تشعر بالراحة.لا تبقى على اتصال لفترة طويلة ؛تجنب الأنشطة التي قد تكشف عن بياناتك الحساسة أثناء وجودك هناك.لذلك ، لا تستخدم تطبيق البنك الذي تتعامل معه على شبكة Wi-Fi العامة.يجب عليك أيضًا اعتماد أفضل ممارسات الأمان لشبكتك المنزلية.الجميع هدف إلى حد كبير عندما يتعلق الأمر بالقيادة.