تعتبر أنظمة التشغيل شيئًا يتخذه العديد من مستخدمي الكمبيوتر في ظاهرها ، ولكن إجراءات الأمان المعمول بها تعمل دائمًا للحفاظ على أمان جهازك.

يعد اختيار نظام التشغيل الصحيح أمرًا ضروريًا للبقاء آمنًا على الإنترنت ، ولكن لا يمكن اختراق أي نظام تشغيل.يمكن للقراصنة التسلل إلى الأنظمة واستهداف المستخدمين ببرامج ضارة للتجسس عليهم أو سرقة معلوماتهم الشخصية أو حتى تعطيل نظام التشغيل الخاص بهم.

هناك العديد من أنظمة التشغيل التي تهدف إلى الحفاظ على أمان برامج الكمبيوتر والبرامج الثابتة.فيما يلي بعض أنظمة التشغيل الأكثر أمانًا المتوفرة حاليًا.

جدول المحتويات

1. Qubes OS

Qubes OS هو توزيعة Linux مفتوحة المصدر تركز على الخصوصية وتهدف إلى توفير الأمان عن طريق العزلة.يعمل نظام التشغيل على مبدأ الأمان عن طريق التقسيم ، ويعزل ملفات المستخدم لحمايتها من البرامج الضارة.

يستخدم نظام التشغيل المحاكاة الافتراضية المستندة إلى Xen لتصنيف البرامج إلى أجهزة افتراضية معزولة (نطاقات Xen) تسمى qubes.إنه في مجالات Xen هذه حيث يتم تشغيل التطبيقات.

يسمح مبدأ العزل لنظام Qube OS بإنشاء العديد من وحدات qub التي يتم فيها تعيين طبعات التطبيق.يقوم Qubes OS بتشغيل كل تطبيق في qube منفصل ، ويتم تقييد مثيل فردي للتطبيق داخل qube الخاص به.

يضمن التقسيم أن التطبيق المصاب أو الشفرة الضارة لا يمكنها إصابة التطبيقات والبرامج الأخرى أو تعطل نظام التشغيل المضيف.

يوفر نظام Qubes OS بيئة آمنة لاستخدام أنظمة تشغيل أخرى ، بما في ذلك Fedora و Whonix و Debian و Windows.

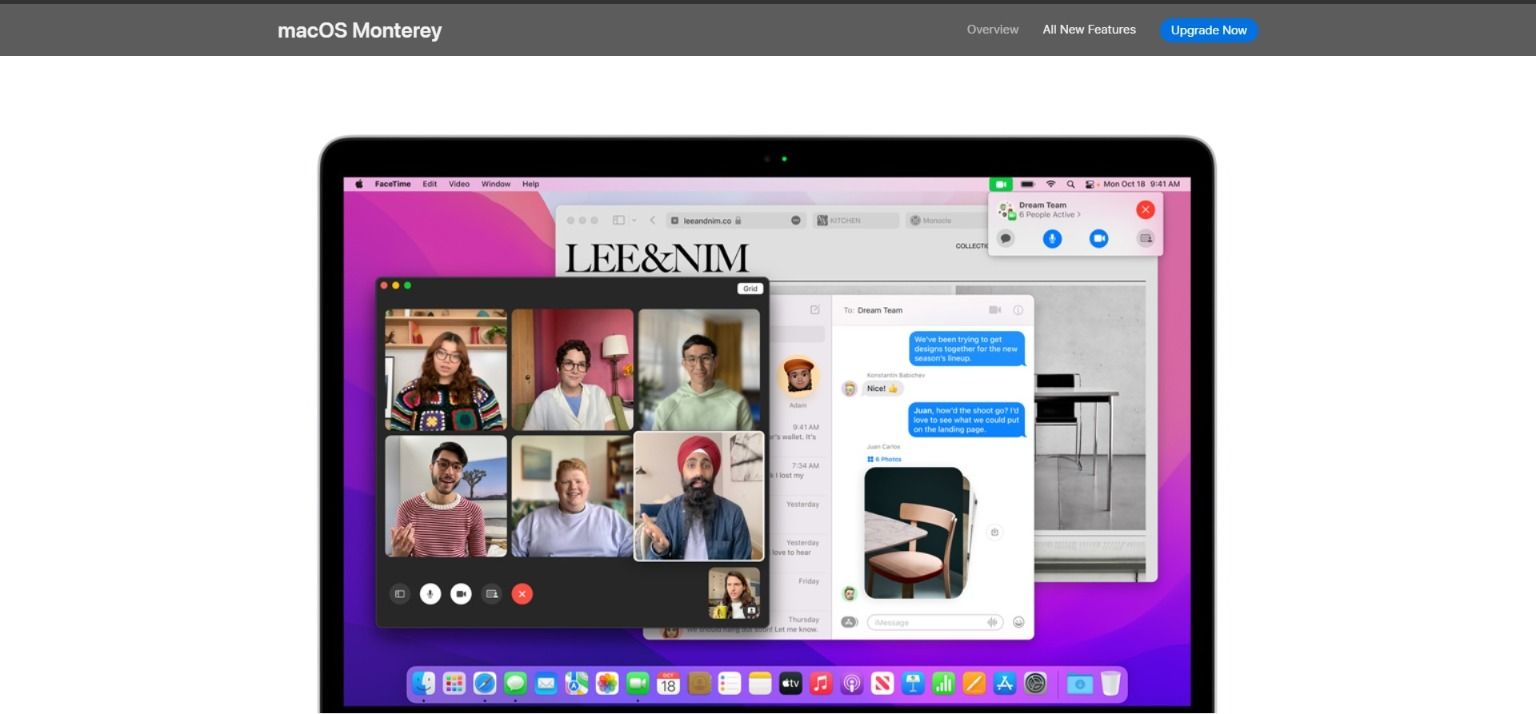

2. macOS Monterey

لطالما كانت الخصوصية والأمان من القيم الأساسية لشركة Apple ، وقد تلقت أجهزة macOS العديد من التحسينات ، كل ذلك بفضل macOS Monterey ، أحدث إصدار من macOS.

مع macOS Monterey ، اختارت Apple تعزيز حماية خصوصية Mail.تعمل حماية خصوصية البريد على إخفاء عناوين IP الخاصة بالمستخدمين ؛هذا يعني أنه لا يمكن للمرسلين استخدامه لتحديد موقعك أو ربطه بأنشطتك الأخرى عبر الإنترنت.تمنع هذه الميزة أيضًا مرسلي البريد الإلكتروني من القدرة على معرفة ما إذا كنت قد قرأت بريدهم الإلكتروني ومتى.

أيضًا ، بدءًا من مونتيري ، سترى إشعارًا برتقاليًا في شريط القائمة متى تمكن أحد التطبيقات من الوصول إلى الميكروفون.

هناك أيضًا بعض التغييرات المهمة في Safari على Monterey والتي تساعد مستخدمي macOS في البقاء أكثر أمانًا عبر الإنترنت.أحدها هو القدرة على ترقية عناوين HTTP تلقائيًا إلى معادلاتها في HTTPS.يتم تمكين هذا الخيار افتراضيًا.

يعمل متصفح الويب الجديد أيضًا على تحسين ميزة منع التتبع الذكي المصقولة بالفعل.تساعد ميزة الخصوصية في جعل من المستحيل على متتبعي الويب رؤية عنوان IP الخاص بك وبالتالي يتعذر عليهم تتبعك عبر الإنترنت.

3. Windows 11

تدعي Microsoft أن Windows 11 هو أكثر أنظمة Windows أمانًا على الإطلاق.ومع ذلك ، تتطلب تحسينات أمان نظام التشغيل Windows مواصفات ومتطلبات نظام جديدة.لذلك ، للاستفادة الكاملة من التحسينات الأمنية ، يجب أن يحتوي جهاز الكمبيوتر الشخصي الذي يعمل بنظام Windows على TPM 2.0.يجب أن يدعم أيضًا التمهيد الآمن لمنع البرامج الضارة من مهاجمة عملية التمهيد.

يستخدم جهاز الكمبيوتر الخاص بك شريحة TPM 2.0 لتخزين مفاتيح التشفير ودعم ميزات الأمان الأخرى ، بما في ذلك BitLocker لحماية البيانات و Windows Hello لحماية الهوية.

ليست أنظمة الأمان فقط هي التي تستخدم TPM.تستخدمه برامج مثل Firefox و Chrome و Outlook في مهام تشفير معينة.

يحتاج نظام التشغيل أيضًا إلى ذاكرة 4 جيجا بايت على الأقل ، وذاكرة تخزين 64 جيجا بايت ، و 1 جيجا هرتز مع قلبين على معالج 64 بت متوافق.

يأتي Windows 11 مزودًا ببرنامج مكافحة الفيروسات الخاص به ، Microsoft Defender Antivirus.اعتُبر مضاد الفيروسات فظيعًا نظرًا لعدم قدرته على اكتشاف البرامج الضارة.ومع ذلك ، في السنوات القليلة الماضية ، أجرت Microsoft تغييرات مرحب بها أدت إلى تحسين Defender ، وهي الآن واحدة من أفضل برامج مكافحة الفيروسات المجانية.يمكن لمضاد الفيروسات اكتشاف البرامج الضارة وحظرها وتحييدها ويحتل مرتبة أفضل من بعض المنافسين المدفوعين.

يشتمل نظام التشغيل أيضًا على Microsoft Defender SmartScreen ، وهي خدمة يستخدمها Microsoft Edge للحفاظ على أمانك أثناء تصفح الإنترنت.يقوم SmartScreen بفحص مواقع الويب التي تزورها مقابل قائمة بالمواقع الضارة المعروفة.إذا عثر على موقع مطابق ، فسيتم حظره.

4. OpenBSD

OpenBSD هو نظام تشغيل شبيه بـ Unix ويعتمد على Berkeley Software Distribution (BSD).تأسس نظام التشغيل المجاني والمفتوح المصدر من قبل فريق من المتطوعين.

يعمل OpenBSD على نظام 4.4 BSD متعدد المنصات ، وهو نظام تشغيل قائم على نظام Unix يشتهر بميزاته الأمنية القوية.يتم تمكين تحسينات الأمان لنظام التشغيل بشكل افتراضي لتقليل فرص الوقوع في مشكلات أمنية.

بطبيعة الحال ، تهدف OpenBSD إلى أن تكون أكثر أنظمة التشغيل المتاحة أمانًا ، ويسعى مطوروها جاهدين لإصلاح الثغرات الأمنية بشكل استباقي.يتم أيضًا تدقيق نظام التشغيل بشكل متعمد ومستمر ، ويتم إصلاح أي أخطاء ومشكلات أمنية يتم العثور عليها.

يتميز نظام التشغيل ببرنامج OpenSSH ، وهو مجموعة من أدوات الشبكات المساعدة التي توفر اتصالات آمنة بين مضيفين غير موثوقين عبر شبكة غير آمنة.

تفتخر OpenBSD بسياستها الخاصة بالإفصاح الكامل.يتيح ذلك لمطوريها أن يكونوا شفافين تمامًا مع أي ثغرات أمنية يجدونها عند حدوثها.

5. Whonix

Whonix هو نظام تشغيل مجاني مفتوح المصدر مصمم للأمان والخصوصية المتقدمين.يركز نظام التشغيل على تأمين وإخفاء هوية أنشطتك عبر الإنترنت.

تستخدم توزيعات Linux التي تستند إلى Debian شبكة Tor لإخفاء وحماية عنوان IP الخاص بالمستخدمين وموقعهم.حتى البرامج الضارة التي تتمتع بامتيازات الجذر لا يمكنها العثور على عنوان IP الحقيقي الخاص بك.يقوم نظام التشغيل بتوجيه جميع اتصالات الإنترنت عبر شبكة Tor.يتم تعطيل وحظر حركة المرور التي لا يمكن توجيهها عبر الشبكة.

يوفر Whonix مجموعة كبيرة من تقنيات الحماية المضادة للتتبع ، بما في ذلك Boot Clock العشوائية ومزامنة وقت الشبكة الآمنة من خلال sdwdate (تاريخ الويب الموزع الآمن).

يتكون Whonix من جهازين افتراضيين: محطة العمل والبوابة.يقوم الأول بتشغيل تطبيقات المستخدم على شبكة معزولة تمامًا ، بينما يقوم الأخير بتشغيل عمليات Tor ويعمل كبوابة.

يتميز Whonix أيضًا بوجود Tor Messenger والبريد الإلكتروني المشفر ونقل البيانات الآمن وبرامج أخرى.بالإضافة إلى ذلك ، فهو متاح لأنظمة macOS و Windows ومعظم توزيعات Linux ، ويأتي مثبتًا مسبقًا على Qubes.

ما هو نظام التشغيل الأكثر أمانًا؟

تم تصميم جميع أنظمة التشغيل تقريبًا بأمان كشرط أساسي ، ولكن لا يمكن أن يكون هناك نظام تشغيل آمن حقًا.يمكن أن يحدث شيء ضار دائمًا ، بغض النظر عن مدى أمان نظام التشغيل المفضل لديك.

يمكن اختراق جميع أنظمة التشغيل ، بما في ذلك macOS و Windows و BSD.إلى جانب ذلك ، تصدرت أخبار زيادة عمليات اختطاف أجهزة الكمبيوتر التي تمت فيها سرقة بيانات المستهلك أو إساءة استخدامها عناوين الأخبار لبعض الوقت.

يمكن أن يساعد نظام التشغيل الآمن بشكل معقول في الحفاظ على أمان معلوماتك الشخصية وأنشطتك.كما يساعد التعرف على التهديدات الإلكترونية وكيفية تأمين جهاز الكمبيوتر الخاص بك.